Никому из нас не хочется того, чтобы наши сообщения были прочитаны другими. Особенно если в этих сообщениях решается судьба сделки и описывается имеющийся у вас бизнес. К сожалению, рядовые мессенджеры не шифруют текст и не имеют других средств защиты информации, поэтому нужно искать обходные пути. Хорошим выходом из сложившейся ситуации является скачивание и установка защищенного мессенджера.

Ещё несколько лет назад мессенджеры предоставляла всего пара крупных компаний, а сейчас в многообразии таких приложений можно запутаться. Мы постарались отобрать 7 лучших мессенджеров с шифрованием и другими инструментами обеспечения конфиденциальности, максимально облегчив тем самым ваш выбор.

Signal Private Messenger

Эту программу назвал наиболее защищенной сам Эдвард Сноуден — эксперт в области конфиденциальности. Приложение разработано как для Android, так и для iOS. Им используется усовершенствованный протокол сквозного шифрования, благодаря чему доступ к вашим сообщениям получить не сможет никто. Убедиться в этом сможет любой человек, имеющий навыки программирования. Дело в том, что приложение Signal Private Messenger имеет открытый исходный код.

После установки данная утилита начинает использовать вашу адресную книгу. В приложении нет отдельных логинов, паролей и PIN-кодов, что существенно упрощает его использование. Любопытной особенностью программы является возможность создания зашифрованных групп — это позволяет общаться со всеми друзьями сразу. А ещё, Signal Private Messenger позволяет осуществлять голосовые звонки.

Особенности приложения:

- Без рекламы и микротранзакций.

- Открытый исходный код: разработчику нечего скрывать от вас.

- Видеовстречи и голосовая связь в группах до 16 человек.

- Быстрый и стабильный: вряд ли подведет даже при неустойчивом Интернет-соединении.

- Приятный дизайн и темная тема.

Telegram

Едва ли не самый безопасный мессенджер. Создан небезызвестным Павлом Дуровым — основателем ВКонтакте. Приложение можно загрузить и установить абсолютно бесплатно. Проект является некоммерческим, поддерживается он самим Павлом и за счет пожертвований других пользователей. Программа позволяет создавать групповые чаты, в которых могут принимать участие до 200 человек!

Все сообщения в Telegram шифруются, а специальный таймер их самоуничтожения повышает безопасность до максимально высокого уровня. Сервисом используется открытый протокол. Что касается шифрования, то этот процесс возложен на технологию MTProto. Конечно же, все неуничтоженные сообщения хранятся в дата-центрах, но и там эта информация находится в зашифрованном виде.

Более того, каждый кластер зашифрован отдельным ключом, который находится в другом кластере под иной юрисдикцией. Использование серверов помогает юзерам получать доступ к своей переписке с разных устройств — Telegram имеется на Android, iOS и настольной Windows.

Особенности приложения:

- Микс из 3 технологий шифрования: AES-256, RSA-2048 и алгоритма Диффи-Хеллмана.

- Самые разнообразные способы самовыражения: анимированные эмодзи, GIF и пр.

- Полностью без рекламы.

- Регулярные обновления и добавление нового контента.

- Обмен файлами без ограничений.

- Простой и минималистичный дизайн.

Wickr Me

Ещё один безопасный способ отправки текстовых сообщений. Проект отличается тем, что он регулярно совершенствуется и обновляется. Для шифрования здесь используются стандарты RSA4096TLD, AES256 и ECDH521. Получить доступ к вашим данным не смогут ни злоумышленники, ни даже чересчур умные знакомые, вступившие с вами в переписку. Сообщения здесь не хранятся на серверах, что тоже идет этому приложению в плюс.

Интересно, что адресат сообщения не может сохранить текст — через определенное время он обязательно пропадет из памяти смартфона. Через какое именно время произойдет уничтожение — указывает отправитель.

Полученное сообщение появляется в панели уведомлений, но прочитать его можно только в мессенджере, введя пароль. Для общения потребуется создание аккаунта, но на это уходит не более двух минут. Всего в пользу сервиса Wickr Me сделали свой выбор уже более 5 миллионов человек.

Особенности приложения:

- Бесплатно и без рекламы.

- Авто-удаляемые сообщения.

- Связь без посредников: данные хранятся лишь на устройствах пользователей.

- Открытый исходный код и несколько стандартов шифрования.

- Групповые чаты, голосовые заметки и вызовы.

twinme

В отличие от предыдущих мессенджеров, twinme не требует никаких регистрационных личных данных. Огромное преимущество данного приложения заключается в том, что для обмена сообщениями между пользователями используется технология, не требующая наличия сервера: данные не сохраняются в различных центрах обработки. Сообщения, фотографии и другие файлы записываются в памяти вашего устройства.

Множество мессенджеров сразу после запуска предлагают дать доступ к записной книжке устройства и просканировать контакты. Какая безопасность может гарантироваться такими приложениями? twinme, в свою очередь, не знает о вас ничего. Мессенджер не имеет доступ ни к контактам, ни к номеру телефона или другим личным данным.

Так как twinme не имеет центров хранения и обработки информации, то и процесс общения будет немного специфическим. В этом смысле программа похожа на телефонную книгу. Когда вы покупаете ее, изначально она пустая. Вы сами заполняете ее, записывая новые контакты. В этом и есть вся прелесть twinme. Переписка и любые данные хранятся только у самих пользователей на устройствах. И получить к ней доступ могут только пользователи, либо злоумышленники, взломавшие непосредственно девайс.

Особенности приложения:

- Полный контроль приватности: выбирайте, какими данными делиться с пользователями.

- Пиринговый чат WebRTC без регистрации.

- Настраиваемый список собеседников: общайтесь только с семьей и друзьями.

- Никаких серверов: информация хранится непосредственно на устройстве.

- Быстрый поиск профилей по QR-коду.

VIPole

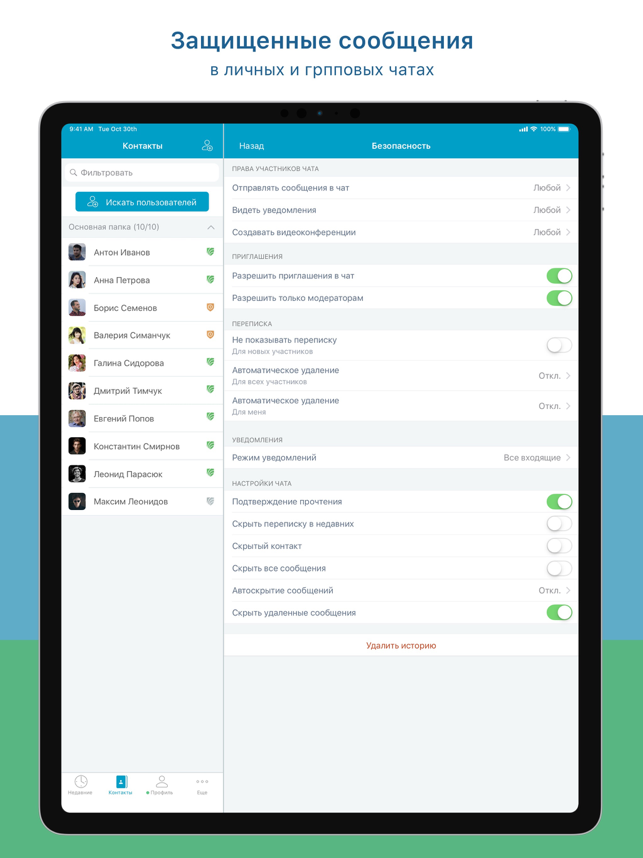

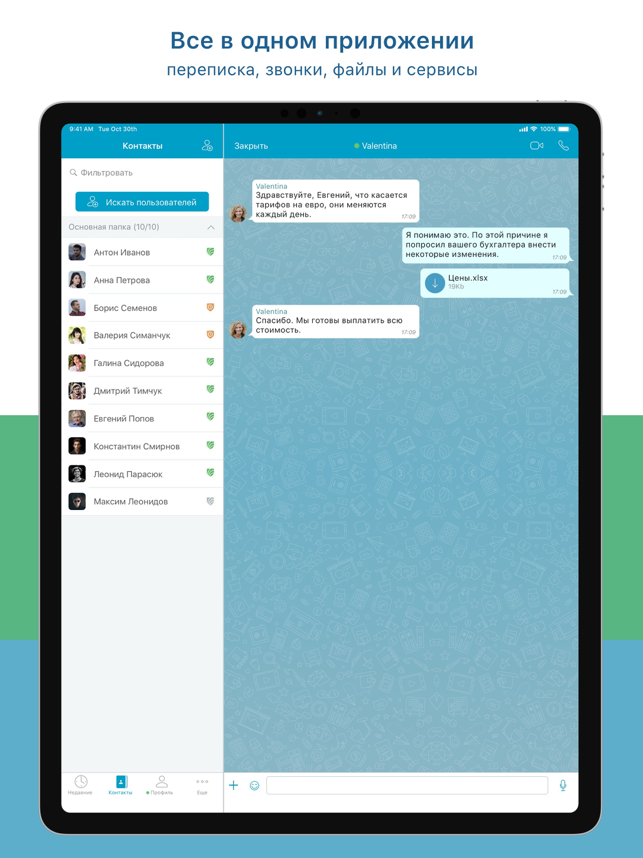

Еще один защищенный мессенджер в данной подборке — VIPole. Общайтесь с друзьями и коллегами безопасно с помощью зашифрованных сообщений, звонков и видео. Здесь можно создавать групповые чаты без ограничений и настоящие конференции для продуктивной групповой работы над совместными проектами. В VIPole присутствует весь достаточный функционал для удобной работы в коллективе.

Личные данные, файлы, пароли, заметки и другая информация хранится под защитой благодаря системе end-to-end шифрования. О безопасности от каких-либо внешних угроз за вас позаботился разработчик, хотя для многих мессенджер может показаться и небезопасным, учитывая «моду» на технологию P2P. Одним из представителей такой технологии и был рассмотренный выше twinme. Но если вы хотите получить значительно больше функций, однозначно, выбор за VIPole.

Одна из особенностей мессенджера — использование минимальной информации при регистрации. Сервис не просит от пользователя номер мобильного телефона или другие личные данные, за исключением электронной почты. А для самой регистрации нужно указать лишь логин, пароль и E-Mail. Кроме того, в настройках приложения можно задать режим автоматического удаления сообщений и период. Это позволяет стирать переписку по истечении определенного времени.

Кроме того, есть функция скрытия IP-адреса при звонках. И хотя самые безопасные мессенджеры используют P2P, здесь разработчик все-таки постарался предоставить пользователю все возможные инструменты для обеспечения безопасности. Также здесь присутствует встроенный менеджер паролей, который использует умное шифрование, расширенные возможности кастомизации (темы, уведомления) и многое другое.

Особенности приложения:

- Синхронизация между несколькими платформами.

- Звонки на международные и городские номера.

- Конфиденциальные звонки с функцией изменения голоса.

- Надежное шифрование сообщений, голосовых и видеозвонков.

- Работает на Android, iOS, Windows, macOS и Linux.

Threema

Мы уже привыкли к тому, что мессенджеры распространяются бесплатно — зарабатывать их создатели пытаются на продаже стикеров, смайлов и прочих улучшениях. Но Threema не таков, это приложение потребует от вас определенных капиталовложений — порядка двух сотен рублей. Ваши деньги пойдут на поддержку серверов, без которых существование мессенджера было бы невозможным.

Данная программа осуществляет сквозное шифрование всех данных. Это говорит о том, что шифруются не только сообщения, но и групповые чаты, статусы и файлы мультимедиа. Получить доступ к информации извне практически невозможно. Для шифрования здесь используется библиотека NaCl с открытым исходным кодом. Ключ для расшифровки генерируется и хранится на устройствах пользователей.

Порадовать способен и никак не связанный с секретностью функционал мессенджера. В частности, здесь можно создавать опросы, голосовые сообщения, отправлять файлы любого типа и выбирать темы. Ещё нельзя не отметить тот факт, что для использования Threema не нужно вводить номер телефона или e-mail. Достаточно получить уникальный и совершенно случайный Threema ID. Словом, вы используете мессенджер анонимно! Также здесь доступна авторизация посредством сканирования отпечатка пальца.

Особенности приложения:

- Без рекламы и отслеживающих трекеров.

- Есть веб-версия мессенджера: оставайтесь на связи на любом устройстве.

- Полная анонимность: сервис не собирает о вас никаких данных.

- Проверка пользователей на надежность.

- Удобная синхронизация контактов (по желанию).

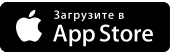

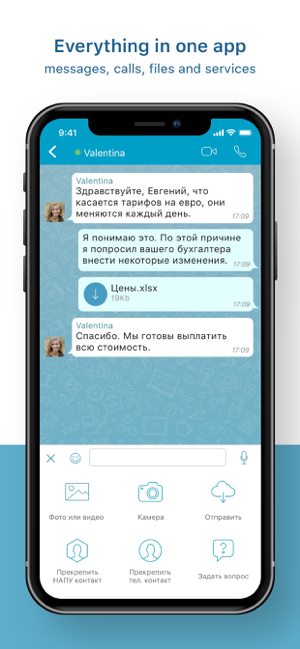

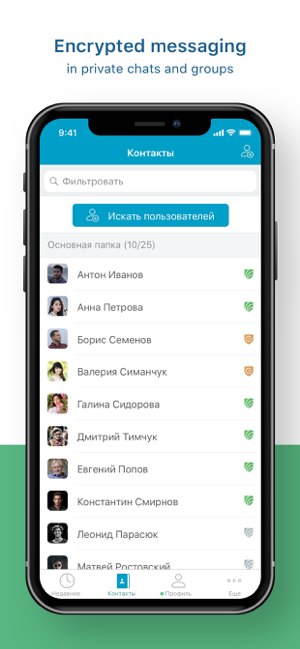

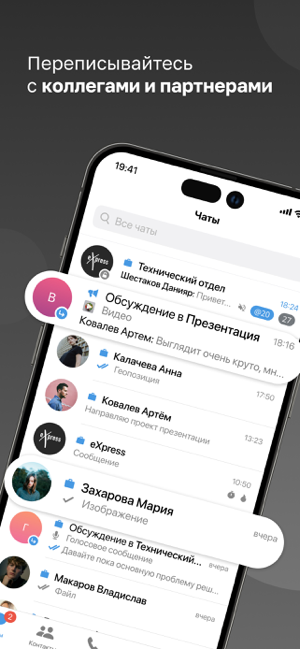

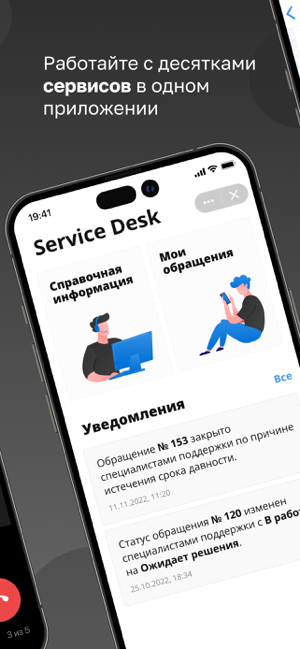

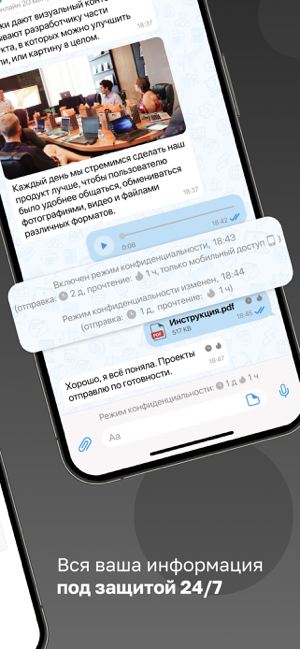

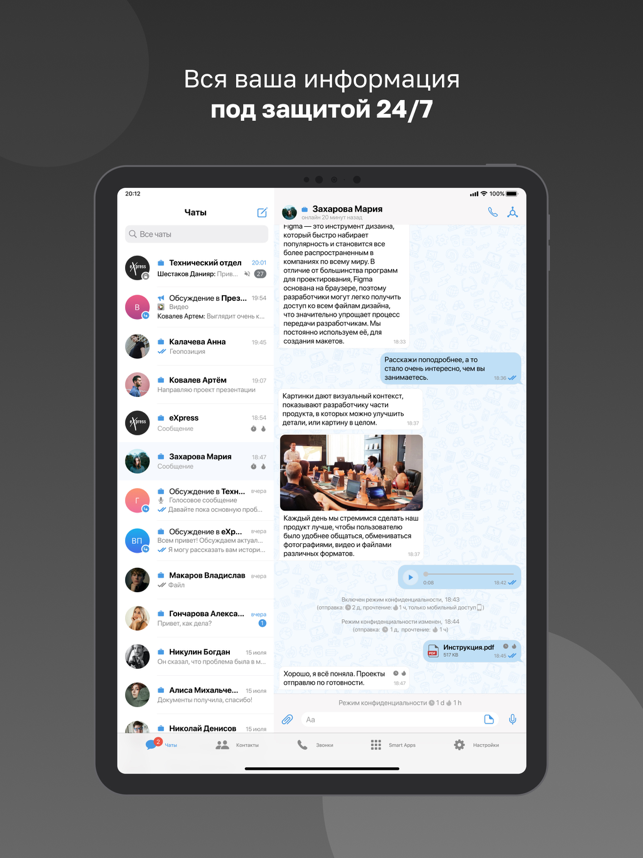

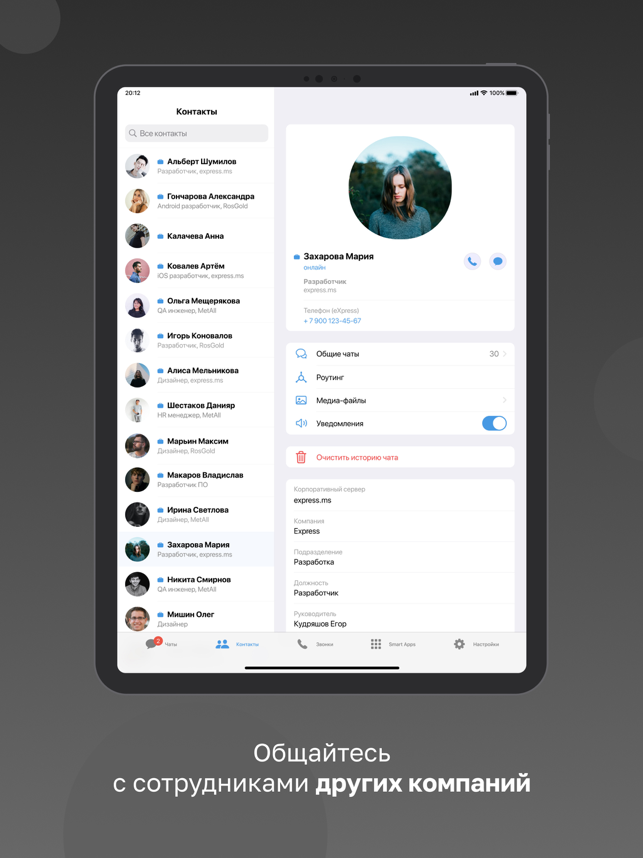

eXpress: Enterprise Messenger

eXpress – защищенная платформа, которая отлично подходит как для личного, так и корпоративного использования. Сервис сертифицирован службой ФСТЭК России, поэтому переживать за конфиденциальность ваших личных данных не придется. Мессенджер предлагает 2 варианта работы: на публичной облачной платформе SaaS или на собственном корпоративном сервере, что еще безопаснее.

Регистрация в системе занимает всего пару минут: достаточно указать лишь номер телефона и подтвердить его. А если вы присоединяетесь к рабочему пространству, с помощью e-mail сервис автоматически добавит рабочие чаты и контакты. Как в WhatsApp, Telegram и других популярных платформах здесь доступна голосовая и видеосвязь, а также можно планировать конференции.

От обычных клиентских мессенджеров eXpress отличает наличие продвинутых инструментов планирования и совместной работы. Здесь вы можете уведомлять участников о предстоящих созвонах, вести календарь событий и управлять бизнес-процессами. Среди форм общения и взаимодействия доступен обмен любыми файлами, голосования, опросы и не только.

Особенности приложения:

- Мощный функционал для корпоративных команд.

- Кроссплатформенность: поддержка Android, iOS, macOS, Windows, Linux и веб-версия.

- Полностью бесплатно и без рекламы.

- Бизнес-менеджмент: планирование конференций и управление событиями.

- Роутинг: отслеживайте маршрут трафика в переписках.

- Безопасность и конфиденциальность: шифрование и защита по нормам ФСТЭК России + персональный сервер.

Wire

Кроссплатформенный мессенджер с поддержкой сквозного шифрования с собственным протоколом безопасности Wire Swiss. Он, в свою очередь, основан на протоколе Signal, который считается одним из наиболее защищенных протоколов.

Для регистрации в сервисе номер телефона не нужен, но требуется указать электронную почту. Впрочем, если цель пользователя — полная анонимность, для Wire можно завести отдельную почту.

Пользователи могут переписываться, не боясь нарушения приватности — сообщения спустя какое-то время самоудаляются. В Wire можно отправлять видеоролики, файлы, изображения, документы и другие файлы, как и в любом другом мессенджере.

Скачать версию для ПК можно на официальном сайте.

Особенности приложения:

- Открытый исходный код на GitHub и сквозное шифрование.

- Поддержка всех мобильных и настольных ОС.

- Анонимно: для использования Wire достаточно указать имя пользователя.

- Удобный просмотр ссылок.

- Высокое качество видеосвязи.

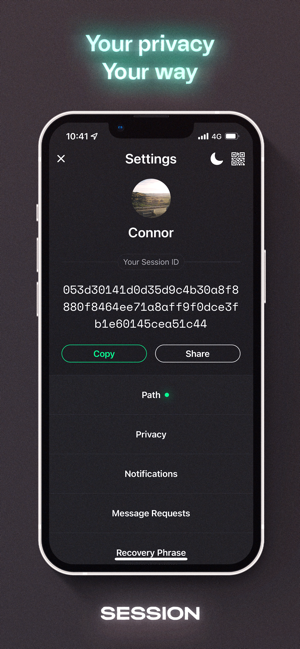

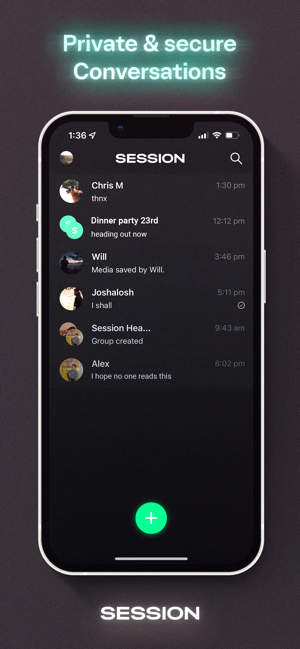

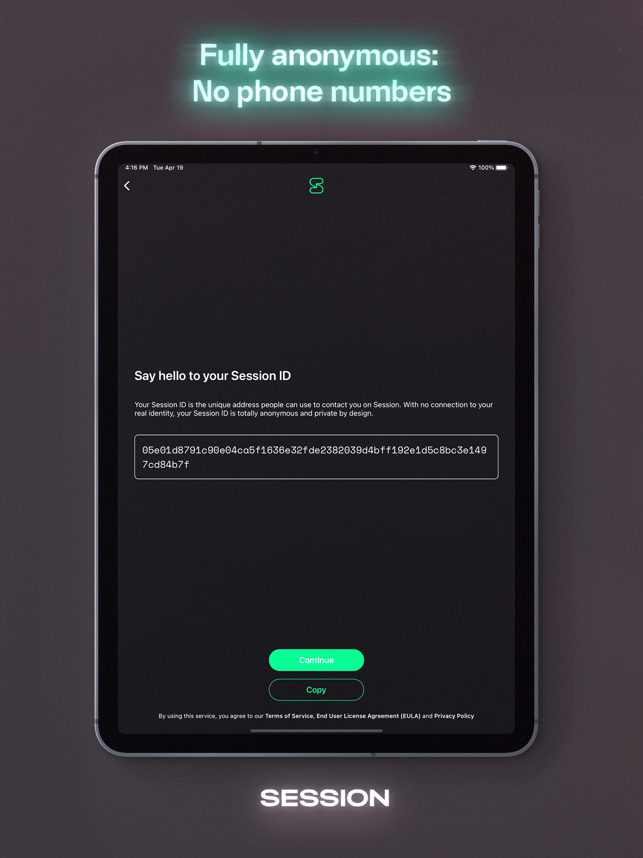

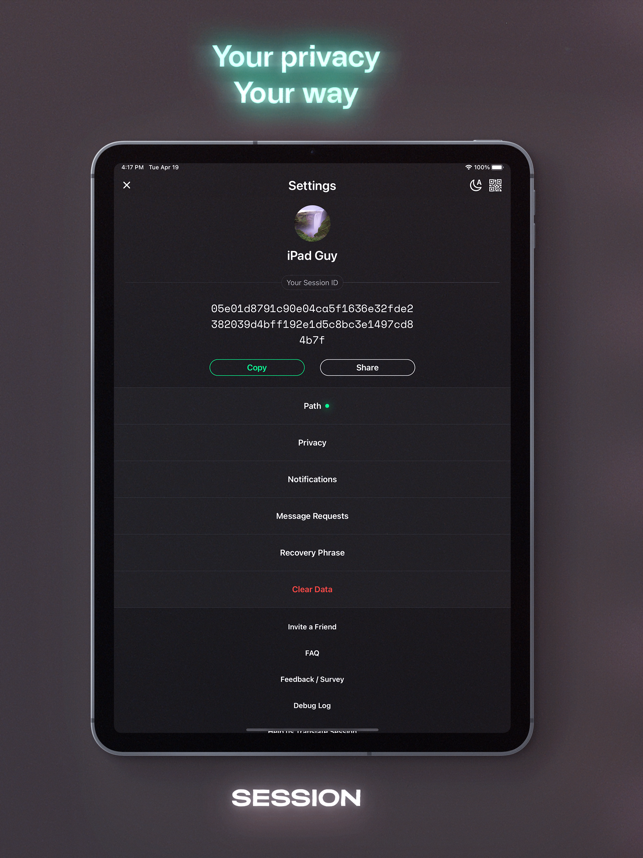

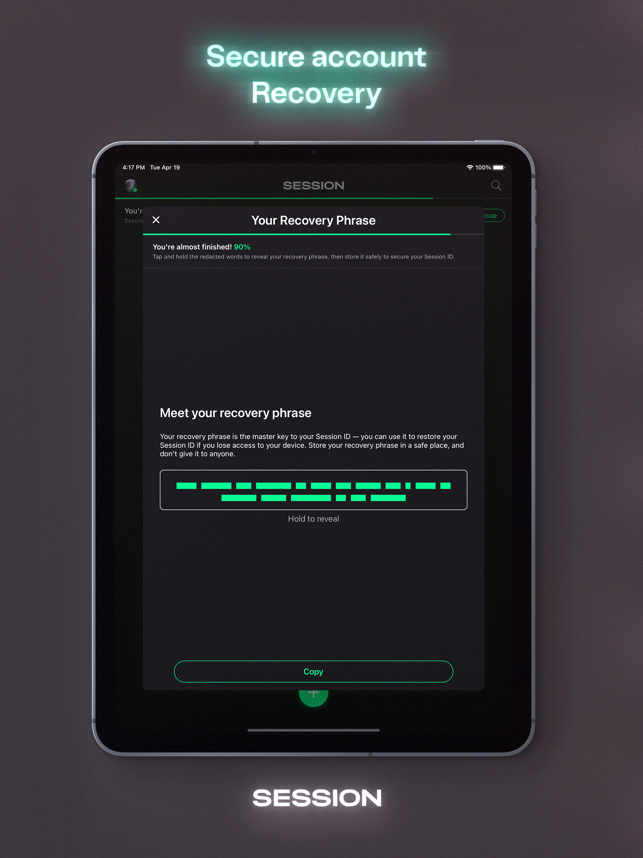

Session – Private Messenger

Завершит подборку защищенный мессенджер с минималистичным дизайном. В Session «по стандарту» используется принцип сквозного шифрования, который скроет не только содержимое переписки от третьих лиц, но и любые медиафайлы: документы, видео, фотографии и т.д. Приложение разрабатывалось с кроссплатформенным подходом, поэтому вы всегда будете на связи с устройством на базе любой ОС, будь то Android, iOS, macOS, Windows или Linux.

Если вы ищете надежный мессенджер для работы и простого общения на постоянной основе, Session будет надежным вариантом. Здесь вы не передаете никаких данных разработчику кроме имени пользователя, а поиск людей осуществляется по ID. Session ID – ваш уникальный идентификатор в мессенджере, который не привязывается к личной информации и генерируется случайным образом после установки программы.

В Session используется децентрализованный тип сети, что означает отсутствие главного сервера, который бы хранил персональные данные. Благодаря технологии частной маршрутизации ваш реальный IP-адрес скрывается, обеспечивая дополнительную конфиденциальность. Сервис поддерживает защищенные групповые беседы численностью до 100 человек. Реклама, платные функции и подписки в мессенджере отсутствуют.

Особенности приложения:

- Открытый исходный код и сквозное шифрование.

- Поддержка всех мобильных и настольных ОС.

- Анонимно: для использования достаточно указать имя пользователя.

- Без трекеров и метаданных.

- Просмотр маршрута сеанса связи в реальном времени.

Кажется забыли про ещё один хороший мессенджер Eleet вышел недавно и использует протокол EL337 и дизайн приятный. Мне нравится!

eleet после последнего обновления стал виснуть

Для корпоративных целей есть отечественная разработка: cybrus.ru

Сигнал там или другие? Ха-ха, ржу немогу! Это всё вата! То что сервера не хранят пароли, это вообще достижением НЕ является! Так например мессенджер PrivalSystems также не хранит пароли. НО! На серверах PrivalSystems НЕ храниться и переписка! А это является скорее в разы большим ЗЛОМ! Сервера это самая уязвимая часть любой программы либо сайта. Из эго следует сделать вывод, что не один из описанных мессенджеров не является хорошо защищённым. В отличие от PrivalSystems, где для пущей защищённости коннект идёт С ПК на ПК по технологии DHT и какой либо перехват — не возможен. Так как невозможен никогда. По сроку работы. Безсерверный p2p мессенджер заблокировать НЕЛЬЗЯ! По этому, срок использования его не ограничен какими-то властями и т.п. Официальный сайт мессенджера — asmlocator.ru

Внимание!

Все серверные мессенджеры (включая Telegram) не подходят для передачи секретных данных и конфиденциального общения! (прослушиваются)

Используйте бессерверный DHT — мессенджер PrivalSystems

Он работает по p2p технологии с шифрованием. Для его использования не требуется регистрация (и сотовых номеров). Общаться можно через секунды после скачки! PrivalSystems рекомедован Kaspersky laboratory

Kaspersky Laboratory это Женька Касперский? он же штатный сотрудник ФСБ? Что он там нарекомендовал?

Порекомендуйте пожалуйста!

Никакой антивирус не будет сотрудничать с разведкой, так как это будет означать автоматический КРАХ этого проекта на корню. Как и произошло с мессенджером Skype, который скатился уже на пятое место. Никому не хочется быть прослушанными! Однако проект Privalsystems никак не касается проекта Касперского и по этому, не владеет его исходными кодами. В частности, если есть какие-то страхи, то можно и не устанавливать на ПК антивирус Касперского. Наверно это актуально для хакеров. Тогда уж мессенджер Privalsystems будет находится на ПК один и общаться с друзьями по p2p

Моего соседа куры дохнут от смеха!!! НИКАКОЙ АНТИВИРУС НЕ БУДЕТ СОТРУДНИЧАТЬ………………

Ты бы, «Сергей в штацком», не палился бы так явно! Или там у вас уже профи все перевелись?

Все что привязывается к номеру телефона или эл. почте уже нельзя считать анонимным! Шпионская приблуда с бутафорией шифрования и анонимности. Есть еще один очень многофункциональный мессенджер- Vipole. Однако он часто обновляется, а при обновлении требует отключить антивирус. Весьма странно, не правда ли? Если не отключать то антивирусы обнаруживают там троян или еще хуже backdoor. Шифрование там хорошее, я бы даже сказал двойное. Но! Какой смысл от этого шифрования если ваш пароль, каким бы сложным он не был уже в руках разработчиков и они имеют полный доступ к вашей учетке?

Про Vipole ничего не могу ответить. Мы разрабатываем PrivalSystems

У мессенджера нет сервера. Да, мы имеем исходники, но больше никто их не имеет. По этому, частично вы, как пользователи уже уверены в чём то. По вирусам, которые могут ЗАЛОЖИТЬ разработчики это уже писалось. Наш сайт asmlocator.ru

И сайт и программы уже бабло зарабатывают, а Каспер не видит никаких вирусов. Тут можно дискутировать очень долго, что мы хочем, а чего перехочем. Вы просто включите простейшую логику. Смысл нам внедрять зловреды? Что-бы потерять доход или что. Заблокируют и сайт и программы ПУЛЕЙ! Вы что об этом не в курсе? Деловые люди таким не рискуют! По этому, PrivalSystems — ЧИСТЫЙ, как слеза младенца!

Мне кажется, что вы не открываете КОД как раз по причине того, что уже выпустили и распространили «черные копии». А в случае провала — всегда сможете отречься от них: -Это не наша программа! Вот наша! Хорошая! А ту мы не знаем и где вы ее скачали, нам так же неизвестно…

Ну и все в таком темпе. Еще добавите, что ваш сайт был все это время заблокирован, а кто и на каких основаниях открыл какой-то (даже не созвучный с вашим) сайт и предлагает качать НЕ ВАШ Привал оттуда — вы тоже не в курсе.

Не держите людей за идиотов.

МОЖНО ИСПОЛЬЗОВАТЬ АБСОЛЮТНО ЛЮБОЙ АНОНИМНЫЙ МЕССЕНДЖЕР, ЕСЛИ ВСЮ ПЕРЕПИСКУ ВЕСТИ ПРИ ПОМОЩИ СТОЙКОГО АЛГОРИТМА С ИСПОЛЬЗОВАНИЕМ ОДНОРАЗОВЫХ КЛЮЧЕЙ.

Поэтому, «Сергей в штацком», ваш привал тоже, можно использовать безопасно, передавая через него уже заготовленное заранее ЗАШИФРОВАННОЕ послание! )))))))))))))))))))))))))))))))))))

Читаем — Мессенджер без привязки к номеру телефона, Регистрация

Все поля обязательны к заполнению:

Имя

Фамилия

Телефон

Почта

Придумайте пароль / Повторите пароль

Где тут нет привязки к телефону? По этим данным можно школьнику найти вашу квартиру!

Ещё раз повторяю, в Privalsystems нет сервера регистрации, т.е. регистрация и ввод каких-либо данных не нужен. Даже пароль не нужно придумывать самому, он автоматически сгенерируется у вас на ПК. Точно выражаясь, установив Privalsystems к себе на ПК вы сразу, без регистраций можете приступать к общению с другими людьми. В этой программе, основной считается папка Prival, она как ваш аккаунт! Скопировав её к себе на флешку можно хоть пожизненно её таскать с собой. Однако это ещё не всё. Вы сможете создавать хоть миллион аккаунтов! Сервера регистрации раз нет. Всё отдано на бдительность вами самими. Храните вашу папку хорошо и данные никуда не утекут. Можно поступать и так — менять аккаунт каждый день 🙂 Только нужно сообщить друзьям ваш новый ID скажем по почте. Он не секретный, просто как обычный логин — длинный набор цифр.

Никто не требует от Вас реального номера телефона. Вы можете проявить фантазию.

Только почта должна быть действующей, на неё придет активатор аккаунта.

Фантазии можно проявлять в постели. А вот реально, что по почте не составляет труда вычислить человека и даже энную почту взломать. Вобщем, не нужно писать ерунду. Все сервисы, за мизерным исключением СЕРВЕРНЫЕ, т.е. по закону, они должны оставлять переписку на 6 месяцев, иначе кирдык этому серверу вместе с этим мессенджером. Короче вывод — не нужно шибко много проявлять фантазий и заниматься опасными экспериментами! Ставите p2p мессенджер Privalsystems и навечно забываете про чтение вашей переписки, взлом аккаунта или вычисление вашего месторасположения, + к этому, его никто никогда не заблокирует, т.к. это невозможно сделать.

Эти мессенджеры уже устарели, сейчас появляются более совершенные и безопасные мессенджеры, например Утопия

Верно Summer

Эти мессенджеры уже устарели.

Пример. Вспомните, как обложили население мира платностью от скачки контента! Забыли? Помог простейший код torrent технологии, так как p2p

Сейчас ситуация похожая. По мессенджерам и привязанным к ним телефонам подсели на данные спецслужбы разношёрстные. Убить эту нечисть так же просто — использовать p2p мессенджеры. Но хороший такой вроде только один, который мы разрабатываем. Есть ещё Тох, но он очень страшный. При наших тестах он падал часто. И вроде он хранит данные переписок и имена зарегистрированных. О есть он имеет сервер, это его и убьет. Код его написан на QT а для мессенджера, это крайне плохой выбор среды программирования.

1. Все уже давно знают, что Телеграмм вскрывается и читается органами. Многие адвокаты это знают и могут подтвердить, лучше телеграмм не пользоваться. Приложение раскрутило для наивных «дурачков». 2. Сигнал уже не тот. Почитайте в интернете есть официальные случаи, когда создатели сигнала в общем итоге отдавали ключи шифрования, а следовательно сигнал перестал быть уже таким защищённым. Хочу заметить, что 2 этих приложения требуют номер телефона при регистрации, что уже исключает анонимность. Wickr отличная программа. Сомневаюсь в надежности ее шифрования, но а) она не требует ни номера телефона при регистрации , б) защита от скрин шотов/записи экрана, в) возможность удаления сообщений и чистки на на устройстве. Ещё раз не уверен на счёт надежного шифрования ( хотя вполне вероятно оно хорошее) в данном списке самое лучшее приложение , НО CHADDER судя по всему так как его не в русском Apple store действительно надежная программа, не юзал ее никогда , но так как приложение запрещено в российском Apple sTore ,то говорит это о многом, из описания все точно тоже самое , что и викр, но опять же видимо надежнее .

Посмотрели 🙂

Wickr me — мессенджер с регистрацией. Другими словами это есть его уязвимость.

1. Возможен взлом сервера или простое его чтение со стороны хостинг- провайдера и далее хоть слив спецслужбам, либо заход непосредственно в переписку.

2. Вычисление IP — а следовательно и домашнего адреса (при запросе опять же, через провайдера, но для служб это всё легко).

3. Негативный момент по имени и паролю (человеческий фактор) хотя это можно считать уязвимостью с натяжкой. Ну будем считать, что половинная.

—

Таким образом, Wickr me — нельзя считать полностью конфиденциальным. Да и проект разрабатывался с возможностью заработка разработчиками (есть корпоративные и платные версии). Платность, как известно основывается на ПУБЛИЧНОСТИ мессенджера. Больше НИКАК! Так что, утиль этот мессенджер. Лучшие мессенджеры — это p2p мессенджеры.

У каждого мессенджера есть своя аудитория, агитирующая пользоваться именно их любимым сервисом. В итоге приходится заводить кучу учетных записей в различных сервисах и устанавливать кучу приложений, чтобы иметь возможность оперативно связаться со всеми необходимыми людьми.

Представьте, что емейл можно было бы отправить только с программы Outlook на такой же Outlook, а на Gmail уже нельзя. Или, например, голосовые звонки с мобильного работали бы только между телефонами одного производителя. То есть звонить с Samsung можно было бы только на Samsung.А, когда нужно с кем-то связаться в чате или совершить аудио-видеозвонок через интернет — вы не можете звонить из Viber в Telegram.

Здесь правят бал коммерческие компании, целью которых является максимальный охват аудитории. Поэтому каждый мессенджер делается изолированным от других и компании ревностно сражаются за данные своих пользователей, поскольку предоставляют «бесплатный сыр в мышеловке» в виде бесплатного пользования…

Поэтому доминирующим глобальным мессенджером не может стать Skype, Viber, WhatsApp, Telegram, Hangouts и прочие проприетарные поделки. Для того чтобы понять опасность монополии в технологической сфере, достаточно взглянуть, например, на бизнес-решения, работающие только в Internet Explorer, из-за чего откровенно плохой продукт вынуждены поддерживать и использовать повсеместно.

Вопрос конфиденциальности данных и их утечка на протяжении нескольких лет будоражит общественность, так как в сети регулярно появляются новости о скандалах, в которых замешаны социальные сети.

В 2018 году Facebook признался в утечке данных более сотни миллионов пользователей. И это не единственный случай незаконного распространения информации. Сеть регулярно атакуют хакеры, несмотря на попытки защиты и старания разработчиков компании.

Основной слив массива пользовательских данных у Facebook случается из-за “партнеров” сети, сторонних компаний, которые решаются переложить открытый архив на общедоступный сервер.

В последнем на сегодняшний день скандале, в апреле 2019 года исследователи UpGuard обнаружили на серверах Amazon 146 Гб конфиденциальной информации пользователей Facebook.

Архив содержал более 540 миллионов записей, включающие лайки и комментарии от пользователей, названия аккаунтов и групп, Facebook ID (входит электронная почта и пароль) и личные сообщения.

Из-за утечки данных из Facebook, как полагают некоторые эксперты, было оказано влияние на выборы президента США в 2016. Отслеживание сообщений в Messenger – отдельное приложение Facebook для переписки на смартфонах, приводит к тому, что поисковые браузеры знают предпочтения пользователя и выдают рекламу по словам-индикаторам.

Важно, чтобы коммуникация была защищена от перехвата и анализа. Именно шифрование на сетевом уровне преподносится многими мессенджерами как функция, которая делает программу безопасной.

Например, Skype раскрывает ваши IP-адреса, включая локальный. По этим данным можно узнать текущее местоположение и построить карту перемещений. Известны по крайней мере две уязвимости, позволяющие необратимо заблокировать чужой Skype-аккаунт так, что у жертвы больше не получится им воспользоваться. При этом атакующему достаточно знать только логин жертвы, никакие почты и пароли не нужны.

Несмотря на то что Skype позиционируется как безопасный мессенджер, он не просто небезопасен, а откровенно опасен.

Безопасный транспортный протокол не делает мессенджер безопасным. Важно помнить об этом, читая очередной маркетинговый бред про тройные уровни шифрования, длину ключа, military grade security и прочую чушь, не имеющую отношения к реальной безопасности.

Telegram принято считать мессенджером, принципиально отличающимся от конкурентов, и не страдающим недостатками Skype, Viber, WhatsApp. Он преподносится как долгожданная защищенная альтернатива всем существующим мессенджерам.

Централизованное управление — это главная проблема всех описанных здесь сервисов. Казалось, бы, что плохого в том, что какая-то компания полностью контролирует ваше общение? Ведь они все там хорошие ребята, и денег не просят, и API удобное, и смайлики красивые. Но нельзя забывать, что это всегда компания, которая преследует собственные интересы, и, скорее всего, среди них нет задачи всю жизнь работать себе в убыток ради наступления мира во всем мире…

Можно наблюдать, как под давлением другой коммерческой компании Telegram определяет темы, на которые нельзя разговаривать: Telegram удалил чаты об «Исламском государстве» по требованию Apple.

Или решает, какими данными нельзя обмениваться: Telegram начал блокировать музыкальных ботов по требованию Apple,Telegram ограничил доступ к порно-ботам для жителей Ирана.

Это значит, что одна взятая компания хороших ребят всегда будет уязвима для давления влиятельных структур. Этими структурами могут быть и целые государства, в юрисдикции которых действует компания. То есть, в любой момент времени, какая-то информация или действия могут стать неугодными для политики компании, контролирующей ваше общение, даже если законы вашей страны не запрещают этого.

Нельзя предсказать, как завтра изменится политика отдельных государств, и поэтому такая легкая возможность влиять на инструменты общения просто недопустима.

Эта проблема неразрывно связана с первой. Единая точка отказа позволяет в любой момент ограничить доступ к сервису для целых стран или даже полностью ликвидировать мессенджер решением суда.

Серверы вместе с перепиской могут быть изъяты в любой момент, если так решит государство, в котором они размещаются.

Несмотря на то, что клиентская часть протокола Telegram открыта, серверная часть по-прежнему закрыта для стороннего аудита. По сути, защищенность обычных чатов держится на честном слове команды. Они как бы говорят: «Мы не станем читать вашу переписку, честное слово!». Вероятно, так это и есть, но сама по себе возможность некой группы людей иметь безграничный доступ к приватной информации в масштабах всего мира недопустима.

Мессенджер WhatsApp, который имеет не меньшую популярность, чем Facebook, также подвергается хакерским атакам. В мае 2019 года издание Financial Times сообщило, что злоумышленники имели возможность внедрять шпионские программы на мобильные телефоны на платформах iOS и Android через приложение WhatsApp.

Дуров уверен, что все уязвимости в WhatsApp, которые выявляют специалисты и пользователи, “удобны для надзора и выглядят и работают как бэкдоры” (намеренные дефекты алгоритма, чтобы обеспечить несанкционированный доступ к данным).

По мнению Павла Дурова, WhatsApp намеренно скрывает свой исходный код, чтобы никто не мог его изучить. Основатель Telegram добавил, что «диктаторы» любят WhatsApp за то, что недостатки его безопасности позволяют им шпионить за людьми.

Любой мессенджер, требующий аутентификации по SMS, номеру телефона и (или) адресу электронной почты, безопасен настолько, насколько безопасен ваш мобильный оператор — из-за аутентификации по SMS. Достаточно вспомнить историю, как злоумышленники пять раз перевыпускали SIM-карту Beeline. Telegram позволяет защититься от этого, установив дополнительный пароль, но по умолчанию он не используется. СМИ разрекламировали его как средство связи, которым спокойно пользуются даже террористы, настолько он безопасен. Однако, когда речь заходит о безопасности и исключительности Telegram, нужно признать, что он страдает всеми теми же симптомами, что и конкуренты.

Невозможно просто так взять и написать альтернативный Skype клиент, потому как его протокол закрыт и часто изменяется. Поэтому на каких устройствах будет работать Skype, решает только сама компания. Некоторое время назад существовал SkypeKit SDK, позволяющий разработать клиент для интеграции в собственные устройства. Для этого нужно было подписать несколько документов о неразглашении, пообещать не запускать skypekit на сервере, выпустить персональный сертификат (который, в случае чего, мог быть отозван), и можно было приступать к разработке. Однако потом компания передумала и решила отозвать поддержку skypekit и заблокировать все существующие купленные версии. То же произошло и со Skype4Com, и со Skype for Asterisk. Поэтому, если вы решили интегрировать поддержку Skype в один из своих продуктов, будьте готовы, что завтра это может перестать работать, и все усилия по разработке будут напрасны. Нельзя предсказать, что будет завтра, и это пугает.

Нельзя допустить, чтобы фундаментальная возможность общения между людьми была кем-то захвачена, как-либо ограничена, и потенциально уязвима. Протокол интернета позволяет связаться любому узлу с любым другим узлом в интернете. Это позволит любому устройству, будь то смартфон или компьютер, связываться друг с другом без помощи компаний, предоставляющих сервисы для общения. Достаточно только найти способ сообщить нужному собеседнику свой текущий IP-адрес.

Добавим к этому наличие аппаратной поддержки криптографии во всех мобильных устройствах, позволяющей без особых затрат батареи использовать шифрование. Такая среда неизбежно породила P2P, в которой люди могут безопасно связываться напрямую, без сторонних сервисов.

Первым шагом на пути к изменениям являются децентрализованные программы обмена сообщениями, построенные на технологии блокчейн. Сейчас их развитие происходит по двум направлениям:

Создание каналов связи между собеседниками. При инициации соединения приложение создает ссылку на канал. Ее переправляют собеседнику по почте, смс или еще каким-то способом. Вход в канал осуществляется кликом по ссылке. После этого возможен обмен любым видом информации — голос, текст, файлы и т. д. Это т. н. P2P-соединение. Информация и персональные данные хранятся на локальных ресурсах собеседников.

Общество стремится зашифровывать сообщения, которые передаются в мессенджерах, чтобы не случилось утечки конфиденциальных данных. Это все началось из-за того, что люди не хотят показывать сообщения третьим лицам.

По мере превращения мира в цифровую эру рядовые пользователи, корпорации и правительства ищут способы обеспечения безопасности своих личных и конфиденциальных данных.

Корейская корпорация PAXNet разработала самый безопасный и приватный мессенджер Shh на основе блокчейна. Самая отличающая основная функция мессенджера Shh заключается в базировании на блокчейне. Показатели технологии были повышены с помощью языка программирования OkamL. Поэтому вся личная информация и данные, такие как фотографии, видео, детали транзакций и история платежей, хранятся в блокчейне.

В отличие от других конкурирующих мессенджеров, разговоры не сохраняются в центральном сервере и потому не могут быть считаны или восстановлены.

Децентрализованный мессенджер Shh, разработанный корейской компанией Paxnet совместно с зарубежными разработчиками, является первым в мире 100% деконцентрированным мессенджером в формате P2P.

Так же, уже есть децентрализованные мессенджеры PrivalSistems и Tox.

Наверное, самый продвинутый на текущий момент инструмент P2P криптоанархии — это полностью децентрализованные мессенджеры-коммуникаторы, с функциями передачи голоса, видео, демонстрации экрана, конференций. Все коммуникации по умолчанию шифруются и передаются напрямую между пользователями без серверов.

Под децентрализацией имеются в виду исключительно P2P, при котором отсутствуют вообще какие-либо серверы. Закрытие одного, нескольких или всех серверов не влияет на систему. P2P умеет переключаться между различными портами, транспортными протоколами и обфусцировать трафик так, что его нельзя выделить системами DPI и заблокировать. Даже если все возможные точки входа будут полностью закрыты на маршрутизаторах провайдера, есть возможность указать собственный адрес шлюза, подобно тому как это сделано в Tor.

Это попытка ответить разом на все споры о том, какой же централизованный мессенджер лучше и почему стоит скептически относиться к новостям о том, что очередная компания сделала очередной супер мега мессенджер, теперь уж точно правильный и безопасный…

Вот Человек написал!!! Ни слова добавить не могу — всё на 100% раскрыл!

КаДырка от БульБика — согласен. Беру слова обратно.

Единственный мессенджер, которые на сей момент внушает доверие это мессенджер Bitmessage

И то, при нашем тестировании оказалось, что на офсайте его выложены готовые бинарники, содержащие ВИРУС! И это программа, которая вообще ни с кем не сотрудничает, так как, нет смысла тут говорить об сотрудничестве. Программа с открытым кодом. Что можно делать? Собирать самим из исходников. В интернете ЗАРАЖЕНО ВСЁ!

Те мессенджеры, что описаны в статье, это голимый отстой. Выход такой — собирать Bitmessage из исходного кода и вот тогда можно точно наслаждаться конфиденциальностью.

Но хочу заверить. Мы не летёхи и не подполы в штатском. Месеннджер PrivalSystems не скомпроментирован, утечки информации КОМУ-ТО там равны нулю, это факт. И для своего сегмента работы он вполне сойдёт. Он куда более удобней в работе, чем Bitmessage. Однако мессенджер Bitmessage если его собственноручно собрать из исходников и передать его другу, то утечка информации НАЛЕВО в нём — РАВНА НУЛЮ!

Сергей, без обиняков. против Вашего Привала ничего против не имею по одной единственной причине — не могу я его проверить (КОД закрыт). Вы тут, в инете пишете, что Каспер не даст тоже никому код и т.д… С этим я согласен — COMODO Internet Security так же, с закрытым кодом и даже круче Каспера «отстреливает» зловредов.

В эпоху путинской демократии не стоит вообще доверять ОТКРЫТЫЙ ТЕКСТ никаким месссенджерам — отправлять нужно все дополнительно самостоятельно зашифрованным. Только так будет 100% уверенность, что передача прошла нормально. Ведь до сих пор не могут расшифровать одноразовые блокноты советских шпионов. Да и наверняка, никогда не откроют те послания — Шелдон прекрасно раскрыл принцип Вернама…

Поэтому, Сергей, Ваш PrivalSystems никоим образом не попадает в доверенный Белый список толко из-за того, что основной Ваш упор идет на применение P2P.

А еще Вы правы, когда говорите, что данные могут угнать с незащищенного устройства, а не из Привала.

Мы же, рекомендуем в любом случае ШИФРОВАТЬ ДАННЫЕ НА ОДНОМ (отключенном от интернета) устройстве, затем копировать уже защищенные данные (через флеш-карту) на другое и только так отправлять.

И пусть Старуха Шапокляк из ГосДуры повесится от бессильной злобы или, задохнется своим пакетом… )))))))))))))))))))))

Сергей. Вам и Вашей Компании желаю лишь удачи в борьбе за правое дело, а всем остальным — не пренебрегать защитой и не верить НИКОМУ!

КаДырка из БульБика — вот тут с вами не согласен, что мы не раскрываем код Prival потому что, копии его уже якобы заражены. Как уже ранее писали, можно просто скомпрометировать мессенджер, написав в переписке, про какой-то миллионный счёт или ещё что-то и ждать когда постучаться. Так был и проверен мессенджер Skype — он по грязному СПАЛИЛСЯ. Он постучался на сложный URL в переписке.

Мессенджер Prival закрыт по причине того, что будут выпущены пере-собранные уже заразные версии. И мы не можем допустить, что переписка с удалённым челом вскроет налево все ваши секреты. По этому:

1. Мессенджер Prival — никогда не будет открыт для населения, так как всё это население имеет РАЗВЕДКУ, которой мы не доверяем, мягко сказано.

2. Мессенджер Prival — не будет иметь шпионящих кодов (что легко проверить, читай выше), так как, мы не хотим, что бы этот мессенджер был скомпрометирован.

Вам остаётся только верить нам и пользоваться им. Но вы в праве его проверить!

Поговорка — доверяй, но проверяй!

Главное во всех Ваших (и наших) ответах и примерах — это Железная Логика. Желанием открыть Ваш КОД — могут быть (конечно же) провокационные действия путинской гвардии. Отказ открыть КОД — может быть отказ той же путинской гвардии. Вот такая замкнутая, но Система.

Самый простой и очевидный вариант — НИКОГО НИ В ЧЕМ НЕ УБЕЖДАТЬ (не переубеждать), а при необходимости (при действительной необходимости) шифровать передачу данных способом Одноразового Блокнота. А передавать уже готовый «продукт» можно будет хоть через АгентМаилРу…

Т.е., никому НЕ ВЕРИТЬ Вам, Сергей а, Вам НЕ ВЕРИТЬ никому, кто просит открыть КОД Привала…

PAXNET ? Хорошенькое дельце!

То, что я нашёл про ЭТО, то какой-то рекламный минутный ролик на Ютубе и два минета и ВОТ ЭТО (извините за банальность 🙂

PAXNET Corporation, корейская компания, занимающаяся предоставлением финансовых онлайн-решений, трейдингом акций и финансовой аналитикой. Она стала организатором холдинга, целью которого является создание глобальной блочейн-экосистемы.

—

И что тут ЭТО втюривать? Никакого там проекта, ни исходником, не открытостей, не закрытостей.

Дорогой чел! дайте хоть ссыль на это ваш описанный секретный мессенджер! Или он до того закрытый, что его знает лишь какая-то супер секретная команда (но не та, что повичикивала террористов из фильма «Мюнхен»). Такого добра нет даже в Вики блин.

Скорее, на сей день, рейтинг конфиденциальности таков:

1. Bitmessage (Опасно! Только самому собирать из исходного кода!)

2. PrivalSystems (Пересобирать код не нужно. Исходный код — закрытый).

—

Каких-то других альтернатив не вижу. Есть ещё Тох, но это отстой, неудобный. Плюс можно нарваться на вирус. И если уже и пересобирать исходники, то явно лучше Bitmessage

Так как работать с Tox — это чистое палево. Вобщем нет никакого смысла!

Для тех, кто не обладает достаточными ресурсами по захвату большого числа узлов, однако располагает временем и терпением, подойдет один способ. Цель его — резкое сужение круга «подозреваемых» маршрутизаторов (при должном везении даже до одного), на которых может располагаться искомый узел. Возможность проведения такой атаки обусловлена P2P-природой сети I2P — большинство маршрутизаторов сети не находятся онлайн 24 часа в сутки, поскольку располагаются на компьютерах ее участников. С другой стороны, эксплуатируются особенности P2P:

Время существования тоннеля десять минут.

Узел не участвует в тоннеле дважды.

Для построения тоннеля каждый раз выбирается новая последовательность узлов.

Перед началом атаки злоумышленник набирает достаточно обширную базу, предполагая, что в ней находится и маршрутизатор атакуемого узла. Далее он начинает постоянно обращаться к атакуемому узлу с запросом, предполагающим получение ответа. Это можно делать ненавязчиво, главное, чтобы запрос-ответ шли постоянно, тем самым злоумышленник определяет временные интервалы, когда атакуемый узел и, соответственно, его маршрутизатор находится онлайн. Одновременно с этим оставшиеся маршрутизаторы опрашиваются путем установления непосредственного соединения, отправки какого-нибудь запроса или создания тоннеля. Делается это массово в течение максимально короткого промежутка времени. Те маршрутизаторы, которые оказались неактивными в то время, как атакуемый узел показывает активность, выбрасываются из списка, и наоборот — выбрасываются активные, когда узел неактивен. Если же атакуемый узел активен все время, то в конце концов список будет состоять из постоянно активных маршрутизаторов. И он может оказаться достаточно большим. Вот тут на помощь злоумышленнику и приходят перечисленные выше особенности: входные маршрутизаторы тоннелей, входящих в LeaseSet атакуемого узла, заведомо не являются его маршрутизатором и могут быть немедленно исключены. LeaseSet обновляется не реже чем раз в десять минут и обычно содержит пять тоннелей. За час будут исключены 30 узлов, за сутки 720, таким образом, перебор списка в 5 тысяч узлов займет не более недели.

Для обеспечения анонимности с обеих сторон тоннели используются парами: исходящий тоннель отправителя и входящий тоннель получателя. Поскольку тоннели создаются независимо друг от друга, то выходной и входной маршрутизаторы в месте соединения тоннелей видят незашифрованные передаваемые данные. Поэтому поверх тоннельного используется дополнительный уровень шифрования — специальное сообщение, полностью зашифрованное и предназначенное для конечных узлов в цепочке. Проблема заключается в том, что расшифровкой таких сообщений занимается маршрутизатор узла, а не сам узел. Таким образом, ключ шифрования, присутствующий в полном идентификаторе, не используется, вместо этого в LeaseSet’е присутствует предназначенный для шифрования отдельный ключ, сгенерированный маршрутизатором, на котором располагается данный LeaseSet. При этом ключ должен быть одним и тем же для всех расположенных на маршрутизаторе узлов, даже если каждый LeaseSet использует свой собственный набор тоннелей. В результате изначально здравая идея передачи данных обрела столь уродливую форму при передаче через пару тоннелей. Таким образом, ключ шифрования, публикуемый в LeaseSet’е, является уникальным идентификатором соответствующего маршрутизатора. Достаточно скомпрометировать любой из узлов, чтобы также скомпрометировать все остальные, в том числе и клиентские. Для проведения данной атаки злоумышленнику следует запустить один или несколько floodfill’ов, куда узлы будут публиковать свои LeaseSet’ы.

Суммируя вышесказанное, приходим выводу: анонимность P2P в нынешнем состоянии носит лишь базовый характер, позволяя укрыться только от пассивного наблюдения, вроде сбора маркетологической информации. Безусловно, проведение данных типов атак требует серьезных ресурсов, вроде высокоскоростных серверов и специализированного софта, но если кому-то сильно понадобится, то он сможет раскрыть анонимность довольно быстро. Увеличение числа узлов в сети могло бы решить данную проблему, однако при нынешней организации сети это приведет к ее фактическому коллапсу. В то же самое время P2P прекрасно подходит для построения «неубиваемых» ресурсов, доступ к которым невозможно ограничить в принципе.

А как получается, что клиент Tox может контактировать с клиентом Prival?

А-у!!! Народ! Есть кто живой??? Кто может обяснить, почему Tox и Prival могут друг друга видеть? У них один и тот же хозяин?

КаДырка из БульБика — с вами не согласен, что если к примеру, зашифровать как следует сообщение, до того длинным ключом, что можно расшифровать, но за 354 лет. И этот файл выслать другу. То никто не узнает, что, к примеру, ваш друг трахает жену начальника разведки, под водой и причём, несколько раз в неделю!!! Где это видано O O АЩ жуть!

Хотите докажу, что этот чел. спалится влёгкую? И не за 354 года, а за 3 дня примерно.

Держите.

Доподленно известно, что вы владеете такой информацией, но при всовывании даже паяльника куда не нужно не говорите. Но! Вы отправите файл реальному человеку с реальной почтой. Пробьют его примерно за 2 дня, ну и ещё сутки на слежку. Ну там уже не будем говорить, что станет с его хозяйством. Скорее всего, его уже не будет.

Во в том то и заключается ценность мессенджера Bitmessage

Если от вас никак не добиться информации, о которой, более того вы не знаете, то невозможно узнать клиента, кому вы адресовали своё послание. К примеру, о позе в сексе.

Согласен! Вы правы насчет «детектора лжи» — паяльника. )))

Но, есть несколько способов завести не привязанный к своей личности (анонимный) аккаунт (почтовый ящик, мессенджер, бесплатный сайт) и отправлять шифровку не явным видом шифровки, а например, использую способ Стеганограммы — скрытия самого наличия шифрования, закладки с носителями скрытой информации и т.д.

В целом, паяльник будет иметь место там, где возникнут подозрения нежелательных связей — это однозначно. Ведь, людям свойственно иметь массу косвенных «улик» к причастности к этим самым нежелательным связям.

Сама по себе Криптография — это очень интересная штука. Людям всегда было интересно поиграть в шпионов — особенно, мальчишкам. Но, главный момент — не заиграться при этом… Иначе, нагрев паяльника не исключен. )))

Здесь, на страницах Интернета, люди находят некую отдушину в виде способов выговориться, порассуждать, поспорить и т.д. Это хорошо. Это нужно и полезно.

Но, Панацеи нет ни в одном из решений той или иной проблемы — поэтому, Поиски будут продолжаться. Сейчас каждый имеет свое (ненавязанное никем) мнение и это замечательно — есть право выбора, есть возможность выбора, есть альтернативы выбора…

Вы болеете за свой ресурс и твердо отстаиваете свою точку зрения, основанную на своей предоставленной теории (практики). Мы же, отстаиваем свою (по-нашему верную), основанную на известной практике (не теории) защиты передачи информации при помощи хороших алгоритмов и, не менее хороших Ключей Одноразового Блокнота…

И Вы, Сергей, и мы имеем свои удобства и издержки в том или ином использовании способов применения защиты передачи данных. Здесь выбор индивидуален.

МОЖНО зашифровать так, что никто не расшифрует. Но, так же, МОЖНО и расшифровать добровольно владельцам того самого паяльника. Особенно, когда «у них» есть причины и возможность задавать вопросы…

Считаю главной тематической проблемой сегодняшнего устроя нашей цивилизации — это имеющие место быть радикальные настрои. И в этом случае полезное изобретение может сыграть службу не в совсем положительном действии… Но, как говорил один из ЧКистов: -Главное в изобличии нежелательных элементов — это Агентура!

Использование ПО для скрытия от чужих глаз той или иной информации — это прежде всего реакция организма (рефлекс) на происходящие сегодня массовые сборы биометрических данных чуждыми элементами и, просовывание носа в чужую жизнь путинской гвардии.

Т.е., вывод один — не мы параноики, пытающиеся защитить себя, а они, боящиеся нас по тем или иным причинам…

И я горжусь всеми такими, как Вы, Сергей. Есть еще умные и изобретательные люди в России. Ну, не всем же пить самогон и бить себя в грудь, крича лозунги…

Согласен с Вами КаДырка из БульБика

Чуть поправлю, что мы не с пеной, отстаиваем вот Prival

Я выдвину на первое место мессенджер Bitmessage

Как прочитал описание его свойств, то понял — это очень хороший по безопасности мессенджер. Он ПЕРВЫЙ!

К стати, можно и Prival доработать до такого уровня. Запросто! Всего-то, нужно делать глобальную отсылку сообщений. Но если вы не шпион и не разведчик, то нужды в пользовании Bitmessage не особо то. Вам хватит и PrivalSystems

Неотключаемое шифрование и намного более лучшие удобства. Вскрыть его можно только под троянцем, ну это с пистолетом у виска у засветившегося агента. На полном серьёзе.

У Bitmessage и этого не получится.

Ещё раз предупреждение всем!

Не играйте с Bitmessage !!

На оф-сайте его лежат готовые к установке, собранные версии С ВИРУСОМ!!

Это предупреждение строго настрого! Антивирусы сейчас это не детектируют, однако наши тесты дали другое — все версии ЗАРАЖЕНЫ.

Соберите сами Bitmessage из исходников и тогда смело пользуйтесь.

На сайте Bitmessage написано только об одной версии с уязвимостью.

Наше тестирование показало.

ВСЕ ВЕРСИИ Bitmessage уже собранные ЗАРАЖЕНЫ!

Кто это сделал, нам не ведомо, но факт остаётся фактом.

Успехов в работе!

Правила применения Ключей-паролей:

1. Длина Ключа должна быть не меньше длины сообщения.

2. Каждый Ключ используется только один раз.

Это метод шифрования Гильберта Вернама, расширенно представленный Элвудом Шенноном. Это метод «Одноразового блокнота», который сегодня используется Первыми лицами Государства, дипломатическими консульствами, секретными службами и вооруженными силами. Этот метод абсолютен, при соблюдении всего двух вышеуказанных условий работы с Ключами-паролями.

«Стойкость криптосистемы не должна зависеть от стойкости криптоалгоритма. Она зависит только от стойкости Ключа». Огюст Керкхофф 1883г.

«Алгоритм является безусловно безопасным, если, независимо от объема шифротекстов у криптоаналитика, информации для получения открытого текста недостаточно. По сути, только шифрование Одноразовыми Блокнотами невозможно вскрыть при бесконечных ресурсах. Все остальные криптосистемы подвержены вскрытию с использованием только шифротекста простым перебором возможных ключей и проверкой осмысленности полученного открытого текста. Многие сообщения советских шпионов зашифрованы с использованием Одноразовых Блокнотов. Эти сообщения нераскрыты сегодня и навсегда останутся нераскрытыми. На этот факт не повлияет время работы суперкомпьютеров над этой проблемой. Даже когда враги из созвездия Андромеды приземлят свои тяжелые корабли с компьютерами немыслимой мощности, и они не смогут прочесть сообщения советских шпионов, зашифрованных с помощью Одноразовых Блокнотов (если, конечно, они не смогут вернуться в прошлое и добыть нужные Одноразовые Блокноты)». Брюс Шнайер 1995г.

Антон, абсолютно верно все изложил! Даже более точно, чем я это представил в общем. Очень хорошо развернута общая тематика в работе Хорошко В.А. и Чекаткова А.А. под названием: «Методы и средства защиты информации».

К сожалению, ссылок нет, но желающие всегда найдут в поле Интернета всю необходимую литературу от профессионалов.

Рекомендую ознакомиться с работами Брюса Шнайера, Клода Шеннона, Гильберта Вернама…

Если вдруг возникнут сложности по поиску, могу предоставить абсолютно бесплатно любому желающему файлы полезной литературы.

Обращайтесь к нам в PrivalSystems: 8E0E18848EE1021F45233BF54ED670B27225D5FF89DCE69D89925887473E4074A4F05288B27A

С теорией разобрались. Как обстоит дело с практикой? На самом деле «пробить» любой мессенджер на вшивость можно легко. Например пошлите сообщение, с информацией например, какой-либо учётки с миллионными суммами или информацией яко-бы готовящейся атаки на политического деятеля, со ссылкой. Далее ждите, когда туда постучатся. Если обращение будет, то это палёный мессенджер. К примеру, мы гарантируем, что по PrivalSystems вы можете передавать информацию об миллионных учётках, планируемых операциях, либо настоящую информацию разведывательного толка, между спецслужбами. И эта информация не попадёт к третьим лицам. В том, что нам не нужны миллионы ))) тут нет никакого противоречия. Тут имеет место доверие людей к конкретному проекту. Мы не намерены «опускать» мессенджер до уровня Skype или Telegram, который под давлением спецслужб всё же продался Западу (сливает затребованные переписки) , но вполне возможно, что он работал ещё и раньше на ЦРУ. Этого никто пока не знает. Участь серверных мессенджеров незавидна. Они вынуждены подставлять задницу, в страхе за закрытие своего такого сервиса.

p2p мессенджеры лишены такого недостатка.

Кроме того мессенджер PrivalSystems создан как автоматически обновляемый. Мы можем выпустить любой код, который захотим. Понятно, что не в ущерб населению. Хотя в сети циркулируют много версий, сами по себе. Так как программа загрузчик и сам процесс Prival.exe это две разные программы. Мессенджер Prival может работать и сам по себе, без загрузчика. И мы не видим в этом ничего плохого. Человек сам себе хозяин. Выбирать, как пользоваться и как пользоваться должно быть право у любого!

Грубо говоря, соблюдение Конституции РФ у нас исключительное. Что не сказать про само это государство. Которое ставит человека порой на ступень ниже ЖИВОТНОГО.

Пример?

За какого-то облезлого хорька или крысу Вас могут запросто посадить в тюрьму, где из вас запросто могут сделать ЧЁРТА. Вот на всё, что они могут.

«Антидот Андрей» здесь уже выложил «формулу Абсолютного шифрования».

Используя ЛЮБОЙ мессенджер, ЛЮБОЙ почтовый клиент, ЛЮБОЙ сайт, в паре с использованием шифрования Одноразовым Блокнотом, можно не испытывать Судьбу разными рода проверками — там бахнет, а там у меня миллиард лежит…

Структура P2P — это территория, которая не изучена обычными пользователями. Имеет она возможность отправлять данные передачи кому-то, может ли она сливать данные устройства, совместима ли она в работе с провайдером для слива данных — сейчас никто не скажет со 100% уверенностью.

Давайте вспомним Пашу Дурова, который предлагал сколько-там много тысяч Долларов тому, кто вскроет его защиту. А в итоге, что получилось? Скорее всего, Сергей, это твои коллеги в штатском приходили к Дурову с упомянутым тобой паяльником… И даже платить никому ничего не пришлось — доступ был ПОДАРЕН.

Советские разведчики работали ДЕСЯТИЛЕТИЯМИ так, что никому даже в голову не могло прийти, что они чьи-то шпионы. А самое интересное заключается в том, что из технологий передачи информации, основная составляющая заключалась в Радио передаче. Были конечно, и другие каналы связи, но САМА СУТЬ заключается в том, что КАКОЙ-БЫ КАНАЛ СВЯЗИ НЕ ИСПОЛЬЗОВАЛСЯ, данные передавались ТОЛЬКО В ЗАШИФРОВАННОМ ВИДЕ!

А теперь Я ОБРАЩАЮ ВНИМАНИЕ на то, с каким рвением ты, Сергей, НАВЯЗЫВАЕШЬ ЯКОБЫ БЕЗОПАСНОЕ ИСПОЛЬЗОВАНИЕ своего мессенджера. Что примечательное — ты «гарантируешь» (не знаю, чем) абсолютную защиту СВОЕГО P2P тогда, когда в хлам разносишь P2P Tox… При этом хвалишь «безупречный» Bitmessage, но с НЕБОЛЬШОЙ ОГОВОРКОЙ — он нуждается в собственной «прошивке» (переделке…). Т.е., В ИТОГЕ — ты, Сергей, НЕ ОСТАВЛЯЕШЬ ПРАВА ВЫБОРА ПРОДУКТА обычному обывателю, ЗА ИСКЛЮЧЕНИЕМ рекламируемого тобой PrivalSystems…

Ты не предлагаешь продукт с автоматическим использованием разовых Ключей НА КАЖДЫЙ СЕАНС СВЯЗИ. Почитай, Сергей книги на тему «проколов» шпионов. Есть один ФАКТ — шпион (разведчик) погорел на том, что отправил две шифровки, зашифрованные ОДНИМ И ТЕМ ЖЕ КЛЮЧОМ!

Когда кто-то платит по 6000-10000 тысяч рублей за ЭЦП и крепит эту ЭЦП на свой почтовый клиент, он шифрует ВСЕ свои письма ОДНИМ И ТЕМ ЖЕ КЛЮЧОМ — Ключ используется МНОГОКРАТНО! (Слов нет — одни слюни…)

О какой секретности, конфиденциальностии защищенности можно вообще говорить В ЛЮБОМ мессенджере или почтовом клиенте, если НЕ ИСПОЛЬЗОВАТЬ в них ЕДИНСТВЕННУЮ В МИРЕ ДОКАЗАННУЮ абсолютную стойкость — шифрование методом Гилберта Вернама???

Что касается «могут запросто посадить в тюрьму… сделать чёрта» — это звучит, как напоминание о НЕДРЕМЛЮЩИХ ПУТИНСКИХ ГВАРДЕЙЦАХ. Не стоит их опасаться, если вы явно ничего противного не затеваете. А вот, довериться СУПЕР-МЕССЕНДЖЕРУ — это уже совсем другое ДЕЛО КАЖДОГО…

Здесь я привожу ДОВОДЫ, подтверждаемые фактами. Вы же, Сергей, не привели НИ ОДНОГО ДОВОДА в защиту PrivalSystems, кроме как: «ПОВЕРЬТЕ, ДРУЗЬЯ, МНЕ НА СЛОВО… (Еще бы мамой поклялся…)

Сергей, МЫ ЛИШЬ ДИСКУТИРУЕМ и не более!

Мне очень жаль, если Ваше детище PrivalSystems — это действительно отличный (если не самый лучший в мире) на сегодня продукт, не станет самым популярным и значимым только по одной причине — Вашими СЛАБЫМИ ДОВОДАМИ.

Искренне мне очень хотелось бы, чтобы кроме «МОЖЕТЕ ПРОВЕРИТЬ ВОТ ТАК, ИЛИ ВОТ ТАК», Вы смогли бы ПРЕДОСТАВИТЬ ДОКАЗАТЕЛЬСТВА. Пусть, не все, но основные.

А сейчас у Вас лишь ОДИН ЕДИНСТВЕННЫЙ ДОВОД — НАШ КОД ЗАКРЫТ И МЫ ЕГО НЕ БУДЕМ ОТКРЫВАТЬ (ну, и далее причины…). Выглядит это на подобие ОДНОЗНАЧНОГО ответа «ЭТО ВСЁ БОГ», на ЛЮБОЙ заданный вопрос попу…

Или другой пример, от Путина: -ВСЁ ДЕЛАЕТСЯ ИЗ СООБРАЖЕНИЙ БЕЗОПАСНОСТИ. (И чего там только под этим соусом не делается…)

Отличный подход, не правда ли???

В общем, Сергей, тебе надо РАЗВИВАТЬ свой продукт. ДОКАЗАТЬ его принадлежность к «высшему разуму». И тогда, всё получится.

А пока ПРЕДУПРЕЖДАЮ всех здесь присутствующих: БУДЬТЕ СВОБОДНЫ И НЕ ДОВЕРЯЙТЕ СВОИ ТАЙНЫ НИКОМУ!!!

Переиначиваете всё Angel

Мы в пользу PrivalSystems делаем такие доводы, которые эта программа и заслуживает.

Я привёл единственный РЕАЛЬНЫЙ, т.е. практически обоснованный тест, как можно проверить тот или иной мессенджер. И многие мессенджеры на этом тесте спалились! Я специально не стал влазить в дискуссию о каких-то одноразовых блокнотах. Есть общие математические законы. Они разные для разных видов шифрования. Симметричное — одна стойкость, асимметричное — совсем другая стойкость. А по ссылке за какой-то там год правления наверно Ивана Грозного. Вы что действительно в это верите?

Я приводит пример Bitmessage и никакой лести или умысла тут нет. Этот мессенджер действительно самый стойкий на этот день. Правда пользоваться уже собранными бинарниками на их офсайте я строго настрого запрещаю — ОНИ С ВИРУСОМ!

Такова жизнь, что объектом нападения может быть само целевое предназначение.

Если по Bitmessage передаются сверхсекретные «штучки», то это и есть лакомый кусок для разношёрстных элементов. Различных разведок мира, (которым Bitmessage неплохо вскрывает печень), крупных финансовых воров, хакерских группировок, которые работают по продаже ценной информации и продажах разных карт и счётов.

Например, их будет мало интересовать взлом например сетевого облачного диска Ватцап, где лежит переписка его пользователей! Это им не нужно. Вот представьте себе, были потрачены МЕСЯЦЫ, что-бы взломать диски Ватцапа. И что там? Среди десяти тысяч сообщений об женских трусиках и секс-любовниках, только одно например, сообщение с какой-то учёткой. А оно ИМ НАДО!! Проще читать переписку Bitmessage там через раз секреты. И не про трусы, а про вещи, про которые опасно говорить.

Что касаемо Prival ?

Проверяйте!

Вообще существуют общий закон. Если что-то ПУБЛИЧНО, то оно и мало ценно. Это как проститутка, стоящая на дороге. Это касается всего. Публичная сеть — ОПАСНА, публичная ОС — ОПАСНА и т.д. Публичный код так же опасный!

Но вот пример. Вы берёте PrivalSystems и спокойно им пользуетесь, ничего не боясь. Код закрытый и к примеру, вами же проверен на «вшивость».

Кроме того, вы в курсе, что ваш друг не будет использовать версию программы с вирусом.

Вы лезете Не туда куда нужно, с какими-то блокнотами. Спуститесь с небес. Логически проанализируйте ситуацию. Где вас могут обмануть, засунуть вирус, прочитать на сервере, смыздить ваши авторизацианные данные, а потом увести деньги со счёта, когда будете на работе, пробить легко по телефону ваш адрес и затем оттуда как-бы невзначай исчезнет золото. И наконец, вскроют по почте (куда друг отправит БЛОКНОТ) номер машины жены и нечаено окажется её любовником. А потом ночью ОПА ОПА и ключики от миллионного счёта будут уже у него.

Вы не сталкивались просто с реальными дядьками с большими и толстыми инструментами! А лезете в дебри. Людям не нужны принципы шифрования, а нужны такие специалисты, которые методами логического анализа смогли бы защитить их финансы и личную конфиденциальную информацию.

Вот к этому мы и стремимся в реализации PrivalSystems

Нам что разбиться об стену, что-бы доказать, что мы ничего не воруем и не читаем данных. И что тут не проводим рекламы PrivalSystems и процесса Prival.exe ?

Хорошо. Давайте в доказательство поступим вот так. На нашем офсайте asmlocator.ru (он заблокирован, зайти можно туда если предварительно установить мессенджер PrivalSystems, который автоматом снимает все блокировки провайдеров).

Вы можете скачать собранную нами версию Bitmessage из чистых исходников.

Таким образом будут убиты 2 зайца:

1. Вы сможете скачать и пользоваться чистейшим Bitmessage

2. Вы сможете поверить, что мы не занимаемся рекламированием своей программы, а стараемся на благо сообщества, в целях защиты их личной информации.

Чистая версия Bitmessage будет выложена у нас на asmlocator.ru в январе 2020 года.

Успехов всем, в вашем нелёгком деле — целостной передачи важной информации. Т.е. целой и невредимой ))

Сергей, ты пытаешься обидеться.

То про «паяльник» заводишь разговор, то про «больших дядей с толстыми инструментами», делая ударение на мой лаз в дебри… Это у тебя такой нежный теневой «нажим», что ли? )))

Давай по существу. Головой стену разбивать нет смысла — никто этого не оценит. А во всем остальном от тебя в виде «веских аргументов» звучат ТОЛЬКО СЛОВА. Задай вопрос, почему кто-то кому-то должен верить на-слово?

ДВАДЦАТИЛЕТНИМ ОБЕЩАНИЯМ ПРЕЗИДЕНТА ПУТИНА НИКТО НЕ ВЕРИТ, а тут «Сергей на Привале»…

Если мы говорим о БЕЗОПАСНОСТИ, то мы должны раскрыть ее сущность и принцип так, чтобы у рядового человека не возникали СОМНЕНИЯ, что с ним поступают честно. Или не так?

ЕСЛИ КТО-ТО ДЕЙСТВИТЕЛЬНО ХОЧЕТ ЗАЩИТИТЬ ИМЕЮЩИЕСЯ У НЕГО ДАННЫЕ ОТ ТРЕТЬИХ ПАР ГЛАЗ, ПУСТЬ ИСПОЛЬЗУЕТ ТО, ЧТО РАБОТАЕТ, А НЕ «В ПЕРСПЕКТИВЕ»… Хочешь сделать хорошо — сделай всё сам!

Ни в одном из существующих здесь диалогов НЕТ НИ ОДНОГО ПОДТВЕРЖДЕННОГО ДОКАЗАТЕЛЬСТВА НАДЕЖНОЙ ЗАЩИТЫ КАКОГО-ЛИБО МЕССЕНДЖЕРА ВООБЩЕ — равно, как и нет доказательств абсолютно защищенного почтового клиента.

ProtonMail.com, Tutanota.com, Telegram, Skype, Viber, WhatsApp и т.д., — всё это лишь «усиленные защитой» Интернет-Транспорты. И, здесь Сергей АБСОЛЮТНО ПРАВ в плане «безопасности» серверного хранения данных (Ключей, логинов, паролей…) — это всё может быть доступно большим дядям с толстыми паяльниками…

Единственный верный шаг для ОБЕСПЕЧЕНИЯ БЕЗОПАСНОЙ ПЕРЕДАЧИ ДАННЫХ — это ЗАЩИЩЕННАЯ ЛИЧНО передача данных. А Интернет-транспорт при этом может быть, хоть ICQ или Агент МаилРу…

Ведь ВАША КОНЕЧНАЯ ЦЕЛЬ — это не то, чем вы пользуетесь, а то, насколько эффективно!

Сергей, ты пытаешься обидеться.

То про «паяльник» заводишь разговор, то про «больших дядей с толстыми инструментами», делая ударение на мой лаз в дебри… Это у тебя такой нежный теневой «нажим», что ли? )))

Давай по существу. Головой стену разбивать нет смысла — никто этого не оценит. А во всем остальном от тебя в виде «веских аргументов» звучат ТОЛЬКО СЛОВА. Задай вопрос, почему кто-то кому-то должен верить на-слово?

ДВАДЦАТИЛЕТНИМ ОБЕЩАНИЯМ ПРЕЗИДЕНТА ПУТИНА НЕ ВЕРЯТ, а тут «Сергей на Привале»…

Если мы говорим о БЕЗОПАСНОСТИ, то мы должны раскрыть ее сущность и принцип так, чтобы у рядового человека не возникали СОМНЕНИЯ, что с ним поступают честно. Или не так?

ЕСЛИ КТО-ТО ДЕЙСТВИТЕЛЬНО ХОЧЕТ ЗАЩИТИТЬ ИМЕЮЩИЕСЯ У НЕГО ДАННЫЕ ОТ ТРЕТЬИХ ПАР ГЛАЗ, ПУСТЬ ИСПОЛЬЗУЕТ ТО, ЧТО РАБОТАЕТ, А НЕ «В ПЕРСПЕКТИВЕ»… Хочешь сделать хорошо — сделай всё сам!

Ни в одном из существующих здесь диалогов НЕТ НИ ОДНОГО ПОДТВЕРЖДЕННОГО ДОКАЗАТЕЛЬСТВА НАДЕЖНОЙ ЗАЩИТЫ КАКОГО-ЛИБО МЕССЕНДЖЕРА ВООБЩЕ — равно, как и нет доказательств абсолютно защищенного почтового клиента.

ProtonMail.com, Tutanota.com, Telegram, Skype, Viber, WhatsApp и т.д., — всё это лишь «усиленные защитой» Интернет-Транспорты. И, здесь Сергей АБСОЛЮТНО ПРАВ в плане «безопасности» серверного хранения данных (Ключей, логинов, паролей…) — это всё может быть доступно большим дядям с толстыми паяльниками… )))))))

Единственный верный шаг для ОБЕСПЕЧЕНИЯ БЕЗОПАСНОЙ ПЕРЕДАЧИ ДАННЫХ — это ЗАЩИЩЕННАЯ ЛИЧНО передача данных. А Интернет-транспорт при этом может быть, хоть ICQ или Агент МаилРу…

Ведь ВАША КОНЕЧНАЯ ЦЕЛЬ — это не то, чем вы пользуетесь, а то, насколько это эффективно!

В догонку к теме безопасности.

Внимание! Предельная осторожность на офсайте тяжёлого биткоин кошелька — программа bitcoin-qt вложены так же заражённые сборки уже готовые к скачке!

Кто не знает. Касперский внёс эти программы в свою вирусную БД именно по нашей просьбе.

Нами было установлено, что программы там с вирусом. На сей день, Касперский удаляет эти программы с жёсткого на вашем ПК.

К чему это пишу?

На нашем сайте asmlocator.ru будет помещён блок с чистыми собранными программами из исходного кода — ДЛЯ ВСЕХ!

В этот блок будет помещены две программы:

1. Тяжёлый Биткоин кошелёк bitcoin-qt (собранный из исходного кода, т.е. чистый)

2. Программа мессенджер абсолютной секретности Bitmessage (собранный из исходного кода, по этому, тоже чистый от вирусов).

Тем самым, вы сможете юзать с деньгами у себя на ПК как настоящие деловые люди, без какой-то опаски и так же, сможете стать супер-агентами ГРУ и ФСБ используя Bitmessage

Шутка ))

Согласен с вами Angel

Тут можно верить Prival-у из коробки, либо НЕ верить. Что-то одно из двух. Prival сразу готов к использованию.

И если:

а) — в нём нет вирусов, то им можно идеально пользоваться, передавая сверх-секреты.

б) — в нём есть некий яко-бы вирус. Тогда плакали ваши денежки и секреты.

Второй вариант компрометирования мессенджера, рано или поздно бы всплыл. Пока кто либо не обращался и коннект идёт по шифрованным бессерверным каналам связи. Но, это, как писал легко проверяется, что палёный мессенджер либо нет. Так что считайте, что первый вариант я Вам лично доказал.

Главное, что всё идёт из коробки, вот каков смысл пользоваться людям Prival.

Существует применить вариант — мессенджер Bitmessage

Но мы уже доказали, что если вы начнёте его использовать в том виде, в котором он сейчас лежит на ОФСАЙТЕ, то капец всей вашей конфиденциальности, там сборка с вирусом.

Запрещено! им пользоваться без собственноручной пересборки!

Выбирайте друзья! У вас есть 2 варианта. Мессенджер Bitmessage и мессенджер PrivalSystems

Мы никуда не убегаем (если что), если потеряете хоть один рубль — ПИШИТЕ. Начнём действительные РАЗБОРКИ. Кто и зачем, этот рубель взял. Отдаст потом миллион если что.

Само собой, с вами и согласен Angel и НЕ согласен.

По шифрованию, не нужно идеализировать криптостойкость шифрования, что-бы его вообще не расшифровать. Достаточно взять сообщение любой длины и зашифровать ключом повышенной длины. Так например при ассиметричном шифровании (это при котором ключи шифрования не нужно перевозить), достаточно стойкий ключ будет 1024 бит

Его можно взломать за десятки лет работы супер-компьютера, но никто этого делать не будет! При этом говорят, что сообщение практически — НЕ ДЕШИФРУЕМОЕ.

Пусть суперкомпьютер расшифрует некое сообщение, кто реальный заказчик убийства Президента Кеннеди. Но по прошествии десятков лет, нет практического смысла этого знать. Даже если доподленно станет известно, что заказчик убийства- его политические аппоненты (а это скорее всего так и есть, так как наняли больного раком киллера и ещё второго киллера убили), то уже всем давно известно, что USA вся прогнила как дохлая кошка на помойке. Практического смысла этого дела — не имеет смысла и знать так же.

Но как бы вы не зашифровали сообщение, то никакой дурак не будет на это запускать суперкомпьютер! Telegram и так вас сдаст за копейку разведчикам, также, как и любой серверный мессенджер.

Лично к нам никакие паяльники НЕ применимы, так как мы вообще ничего не знаем, так как клиенты PrivalSystems общаются между собой НАПРЯМУЮ. Вот в чём заключается разница мессенджеров PrivalSystems и Bitmessage от серверных мессенджеров. Тем, что вы точно знаете, что ваши данные не попадут третьим лицам!

Информация к размышлению…

Взлом нецелесообразен, если:

1. Слишком большие затраты на его осуществление. Например — нужны десять суперкомпьютеров стоимостью $50 млн каждый, а информация этого не оправдывает.

2. Результат получения информации занимает несколько сотен или тысяч лет. К моменту дешифровки, полученная информация потеряет свою актуальность:

«Пока противник рисует карты наступления, мы меняем ландшафты…» Из к/ф «ДМБ»

Необходимые условия для получения абсолютно надёжного шифрования:

1. Ключ-пароль выбирается абсолютно случайным образом. Не должно быть повторений комбинаций паролей в Ключах — это является одной из уязвимости паролей. Например: вы договорились использовать пароль для переписки, который связан с датой и любимым домашним животным — чтобы было легче запомнить. И, который будет меняться каждые сутки — 02.11.2017@Тузик сегодня и 03.11.2017@Тузик — завтра. Вы меняете пароль, но в нём ежедневные неоднократные повторения за исключением первых двух цифр. Это и есть слабое звено, которое и сыграет роль штатной закономерности комбинации. Даже, если Вы будете использовать более длинные пароли, но с повторяющимися несущими данными, Ваши шифровки вскроют позже, но все. А вот такое разнообразие

паролей более качественнее: %t)=2Ж~\+*# сегодня и №?&^:}@R”ц5 завтра. Ключ-пароль должен иметь максимальные комбинации знаков (цифры, буквы, иероглифы, символы…) и не только стандартного образца производителя (алфавита например). Только в этом случае выбор последовательности при подборе пароля, составит максимальное количество времени на его получение и использование для вскрытия информации.

Зашифровав последовательность символов открытого текста с помощью случайного ключа, получают случайную последовательность символов шифра. На этом и основана стойкость надежного шифрования.

2. Длина Ключа должна быть не меньше длины сообщения. Только так гарантируется полное шифрование без закономерной последовательности повторений короткого пароля в производной алгоритма любой программы.

3. Каждый Ключ используется только один раз — для каждого отдельного сообщения. Если противнику станет известен хоть один открытый текст, то он сможет найти ключ, которым он был зашифрован. И тогда все другие

тексты, зашифрованные этим же ключом, станут ему известны. Именно поэтому нельзя доверять свои тайны одному Ключу. Даже если он выдан Вам сертификационной Компанией, сроком на 1 год и имеет стойкость в тысячи бит. А копия остаётся у производителя???

Используйте Ключи ЭЦП только для аутентификации подписей электронных писем и никогда не полагайтесь на надёжность шифрования с их применением!

В ваших пунктах 1, 2 и 3 — это в обязательном порядке входит в алгоритм шифрования. Смысл тут писать этого, было не обязательно. Ключ генерится автоматов, сложность ключа идёт по умолчанию, никто и никого ещё не ломал. Так, чисто тёлку у забора, это да. Много писанины, а смысл давным давно зашит в программах по умолчанию. Узбеков!

И это все? А как же Слак, Жаба и Утопия?

Ещё раз. Серверные мессенджеры, если даже они супер-пупер шифрующие, имеют ключи шифрования. Администрация сможет без труда передать их в органы. Как это делает Telegram на котором уже не мало людей пересадили из за незнания этого.

По этому, на 100% защищены только мессенджеры к которым не имеют доступ разные властные и разведочные прохиндеи, типа АНБ. Это только p2p мессенджеры. Зарубите это на своём носу навсегда!

Privalsystems — это полнофункциональный мессенджер с видео, аудио и ЧАТ-ом + передача файлов. А Bitmessage — как почтовый клиент, сверхзащищённый с открытым кодом, устанавливаемый в том числе на Линуксы. Крайняя до нельзя защита как водится, имеет и свои минусы. Это только сообщения. Передать файлы, аудио и видео там нет. Работает тоже по p2p сети, но с более высокой защитой, методом сокрытия кому шлётся письмо, т.к. оно шлётся всем!

Другие мессенджеры можете не использовать, если нет планов сидеть самое ближайшее время по тюрьмам и испытывать неприятное чувство паяльника в одном месте.

Изменился официальный сайт мессенджера быстрых сообщений Privalsystems и его портативной версии PRIVAL

Обещают скоро выпустить версию с улучшенной скоростью передачи файлов.

Кто не в теме Мессенджер PRIVAL разработан для супер-конфиденциальной связи. Он не использует сервера, по этому взламать сервер и вытащить пароли невозможно. Кроме того, регистрация и авторизация (телефон это ваш домашний адрес) не требуется! Ключ находится на самом ПК пользователя. Пердаваемые файлы шифруются. Шифрование не отключается. И IP адрес нельзя узнать, так как по умолчанию проксирование. Остальные мессенджеры Сигналы Вайберы и т.д и т.п. близко не стояли. Отстой вобщем.

Я предпочитаю linux, и android, потому что у меня смартфон на андройде. А этот ваш privalsystems только на винду которая сама является вирусом. Какой мессенджер хорош для смартфонов. Я нашёл только crypviser, и Jami.

Я предпочитаю linux, и android, потому что у меня смартфон на андройде. А этот ваш privalsystems только на винду которая сама является вирусом. Какой мессенджер хорош для смартфонов. Я нашёл только crypviser, и Jami. Session есть также и incognito privat messenger.

Разрабатывается изолированный Privalsystems не только от ОС и вирусни на этой ОС, но и изолированый от встроенных шпионских микросхем в железе матери и сетевой карты и процессоре. Так что это революция в криптоиндустрии. Секреты как это будет — не раскрывается. Так что по барабану, какая там будет ОС! Хоть хакерская с кучей вирусни. Это не повлияет на безопасность. Но если вы думаете, что поставите Линуху и будет вам счастье и вас никто не найдёт и не прочитает? Очень сильно ошибаетесь! Обычное железо хорошо «стучит» и даже Торы не спасут. От всего этого будет освобождена будущая версия Privalsystems

Найден очень умный обход всего шпионского и ЦРУ с Моссадом .

Для желающих скачать и пользоваться.

Мессенджер PrivalSystems можно скачать с официального сайта

Этот мессенджер не имеет открытых кодов, по этому риск скачать заражённую программу отсутствует.

В настоящее время (апрель 2022 г.) ведётся доработка кода мессенджера до сверх-секретной передачи данных. Мессенджеров данного типа в настоящее время не существует. Будет примена тройная изоляция кода от операционной системы и оборудования ПК

При этом скорость работы Privalsystems не изменится.

У меня смартфон на андройде есть нормальный мессенджер для андройда. А виндовс кривая сама по себе. То экраны смерти то ещё что то.

На сайте privalsystems не работает регистрация пишут ошибка ключа проверки что не робот.

Самый надежный месенджер сегодня — это только 2р2-месенджер. Я в экосистеме Утопия нашел такой и могу общаться без оглядки с кем угодно на любые темы.

Мы поправили ошибку капчи. Теперь вы сможете регистрироваться на сайте и скачивать БЕЗ РЕЙТИНГОВ темы, сайт privalsystems.site

Там же доступен для скачки супер пупер защищённый p2p мессенджер Prival

Самая свежая версия. Сервера у него не существует, по этому все написанные данные вами никто и никогда не прочитает. В наших программах никогда не будет вирусов. Заблокировать невозможно, т.е. сеть Prival живёт сам по себе как бессеверная сеть на основе стандартных интернет протоколов tcp / udp

Самая главная опасность это вконтакте и прочие сети. А насчет linux он не выдаёт ни синих экранов смерти ни других проблем. За что я люблю linux работает как надо. Виндовс сама по себе вирус один геморой не чего больше. А насчёт взломов спецслужбы занимаются только теми кто публичен. Так же есть другие методы пример тому новое величие и дело сети. Если человек известен и не захочет сотрудничать заставят масса способов для этого уже давно существует кнут и пряник так сказать.

Большинство мессенджером пользуются на смартфоне либо на планшете. session хорош и для apple и для android.

Нормальный мессенджер должен быть на все платформы. А этот privalsystems вызывает огромные сомнения, где гарантии что нет бэкдоров, да и сам факт что только на кривую windows. Да еще и рекомендуется шпион касперский, также те кто находится на территории России полностью подконтрольны спецслужбам. Далее ни какой информации нету от специалистов, когда дают 100 % какого либо продукта и сверх секретную защиту это для рекламы, а по факту очередной кривой продукт.

Раньше рекламировали jami messenger он оказался кривым и глючным.

Супер мессенджер на шпионскую os, дальше можно не комментировать.